Sécurité des connexions Internet mobiles: vue de l'intérieur, comment ça fonctionne ?

Nos smartphones sont devenus indispensables: messagerie, réseaux sociaux, achats en ligne, voire opérations bancaires. Pourtant, derrière la simplicité d'une connexion 4G ou 5G, se cachent des failles de sécurité encore trop peu connues.

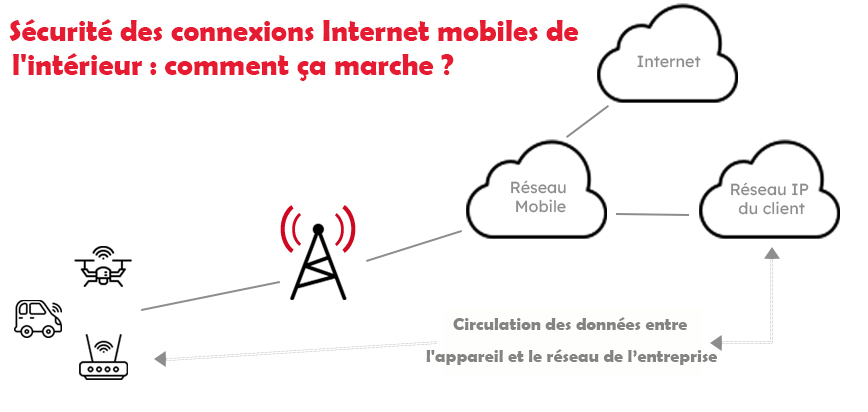

Comment fonctionne une connexion mobile ?

Pour accéder à Internet via son opérateur téléphonique, un appareil utilise trois paramètres clés: APN (Access Point Name), identifiant et mot de passe. L'APN sert de passerelle vers les services de l'opérateur.

Deux étapes permettent ensuite la connexion:

- 1.Attachement GPRS: le téléphone s'identifie grâce à son IMSI (abonné) et son IMEI (appareil). L'opérateur vérifie également si le mobile figure sur la liste des appareils volés.

- 2.Activation du contexte PDP: un tunnel de communication est créé entre le mobile et la passerelle réseau (GGSN), rendant possible la navigation Internet.

Le rôle du protocole GTP : un maillon faible

L'Internet mobile ne repose pas directement sur TCP/IP, mais sur le protocole GTP (GPRS Tunneling Protocol).

- Espaces de travail collaboratifs: dans les open spaces et les salles de réunion, certains professionnels envisagent l'usage de brouilleur ciblés pour réduire les distractions liées aux smartphones et préserver la confidentialité des échanges.

- GTP-U: transfert des données

- GTP-C: gestion des sessions

- GTP': informations de facturation

Le problème: ce protocole n'est ni chiffré ni authentifié, ce qui le rend vulnérable aux interceptions. Avec un accès à la passerelle GGSN, un attaquant peut analyser ou détourner le trafic.

Quels sont les risques pour l'utilisateur ?

Beaucoup utilisent leur connexion mobile comme s'il s'agissait d'un Wi-Fi domestique. Pourtant, les dangers sont bien réels:

- interception de données personnelles ou bancaires ;

- vol de mots de passe lors d'une connexion non protégée ;

- applications malveillantes exploitant le réseau pour exfiltrer des fichiers .

Un usage quotidien, comme la consultation d'un compte bancaire depuis un smartphone, peut donc devenir une porte ouverte aux cyberattaques.

Bonnes pratiques pour sécuriser sa connexion mobile

Pour limiter les risques, quelques précautions suffisent:

- éviter de transmettre des données sensibles via une connexion mobile non sécurisée ;

- utiliser un VPN fiable pour chiffrer les communications ;

- maintenir un antivirus mobile à jour ;

- activer la double authentification sur les comptes sensibles ;

- privilégier un réseau Wi-Fi domestique sécurisé pour les opérations importantes.

Dans certains environnements sensibles (entreprises, établissements scolaires), l'usage d'un brouilleur téléphone portable pour bloquer l'accès Internet mobile peut également limiter les risques d'intrusion ou de fuite de données.

L'Internet mobile est pratique mais pas exempt de vulnérabilités. Comprendre le fonctionnement des connexions et adopter des mesures simples — VPN, mises à jour régulières, vigilance accrue — reste essentiel pour protéger ses données personnelles. Dans les lieux où la sécurité prime, le recours à des solutions comme un brouilleur d'onde pour smartphone peut compléter efficacement la protection.